Te vas de vacaciones, pero eso no significa que no estarás obsesivamente revisando tu correo electrónico y navegando por la web. Lo que significa que un lugar enterrado en su equipaje es su computadora portátil. Heck, probablemente será lo primero que desempaquetar. Pero, ¿has pensado en proteger tu privacidad mientras estás allí tomando el sol? Tal vez no. Su privacidad siempre está bajo ataque , pero más aún cuando viaja. Hay dos cosas que querrá hacer para proteger su privacidad mientras está de vacaciones. Primero, quieres mantener a los malos […]

| Por Rachel |

|

|

| Por Steve Horton |

|

|

Seamos realistas: los padres no se ocupan de su PC, así como usted lo hace. Mientras estaba en casa en las vacaciones de verano, ahora es el momento perfecto para arreglar eso.

| Por Steve Horton |

|

|

Clandestino Fox es el nombre de la explotación, y los hackers están tomando avantage de gente corriendo IE. Aquí es cómo evitar este hack.

| Por Mark Beare |

|

|

Heartbleed ha hecho grandes titulares esta semana. Aprender lo que significa para usted y cómo protegerse.

| Por Steve Horton |

|

|

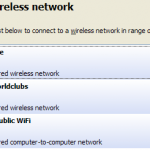

Aquí hay siete consejos cuando el acceso Wi-Fi en un entorno público. Estarás más seguro armado con este conocimiento.

| Por Steve Horton |

|

|

Es importante para todo el mundo en un Mac hecho en los últimos años para actualizar a OS X 10.9.2 Mavericks – le diremos por qué.

| Por Mark Beare |

|

|

Microsoft ha ampliado el soporte de seguridad para Windows XP hasta el 14 de julio de 2015. Averigüe lo que esto significa para usted.

| Por Steve Horton |

|

|

Control de cuentas de usuario en Windows Vista y 7 le permite ajustar los niveles de seguridad para cada usuario, permitir o negar el acceso a muchas funciones de Windows.

| Por Steve Horton |

|

|

Es importante saber cómo subir o bajar la configuración de Control de cuentas de usuario para cada usuario a manejar, por lo que Windows le avisa en caso de que su PC está siendo modificado.

| Por Steve Horton |

|

|

Los usuarios de versiones de Internet Explorer 6 a 9 están en riesgo de un fallo de seguridad. Obtenga más información sobre el problema y cómo solucionarlo.

| Por Mark Beare |

|

|

He aquí alguna información valiosa sobre la importancia de mantener el software que se ejecuta en su PC al día!

| Por Mark Beare |

|

|

¿Qué es el phishing? No, no es un error, y no es una palabra para describir interferencia fuera de su guitarra durante horas. El phishing es un tipo de engaño utilizado por los delincuentes para obtener información de manera fraudulenta, con mayor frecuencia en forma de contraseñas o información de acceso. Phishing también puede conducir a programas maliciosos infecten su ordenador. Ataques de phishing normalmente vienen en forma de mensajes o enlaces que se presentan a ser algo que no son. Estos pueden ser cualquier cosa, desde un enlace malicioso enviado a usted por correo electrónico, a un sitio web ficticia que imita a un sitio legítimo de engañarlo para que teclear tus datos de acceso.

navegar por categorías

Vídeo blogs

Ver todos los Video Blogs →Cómo es

Ver todas las Cómo es →| most relevant |

| artículos recientes |